EXAMEN CCNA4 FINAL OPCION A

Que es una opcion de configuracion segura para el acceso remoto a un dispositivo de red?

Configurar SSH

Que dos protocolos son compatibles con dispositivos Cisco para comunicaciones AAA? (Escoje dos)

RADIUS

TACACS+

Que funcion de Cisco envia copias de cuadros que ingresan a un puerto diferente en el mismo interruptor para realizar un analisis de trafico?

SPAN

Una compania esta considerando actualizar la conexion WAN del campus. Que dos opciones de WAN son ejemplos de la arquitectura de WAN privada?

Ethernet WAN

Linea arrendada.

Que dispositivo se necesita en una oficina central para agregar muchas lineas de suscriptores digitales de los clientes?

DSLAM

Que funcion es proporcionada por Multilink PPP?

Propagacion del trafico a traves de multiples enlaces WAN fisicos.

Que dos tipos de dispositivos son especifcos de entornos WAN y no se encuentran en una LAN? (Escoje dos)

CSU/DSU

Modem de banda ancha

Un administrador de red esta probando conectividad IPv6 a un servidor web. El adminstrador de la red no quiere que ningun otro host se conecte al servidor wed a excepcion de una computadora de prueba. Que tipo de ACL IPv6 podria usarse para esta situacion?

Solo un nombre ACL

¿Cuáles son dos características del tráfico de video? (Escoge dos.)

El tráfico de video es impredecible e inconsistente.

La latencia de tráfico de video no debe exceder 400 ms

¿Qué tecnología WAN puede servir como la red subyacente para transportar varios tipos de tráfico de red, como IP, ATM, Ethernet y DSL?

MPLS

¿Qué pilar del Sistema Cisco IoT permite que los datos se analicen y gestionen en la ubicación donde se generan?

computación de niebla

¿Qué protocolo debería deshabilitarse para ayudar a mitigar los ataques de VLAN?

DTP

¿Qué mecanismo de QoS permite que los datos sensibles al retardo, como la voz, se envíen primero antes de que se envíen los paquetes en otras colas?

LLQ

¿Qué características se agregan en SNMPv3 para abordar las debilidades de las versiones anteriores de SNMP? (Escoge dos.)

encriptación

autenticación

¿Qué es una característica de la tecnología de multiplexación por división de longitud de onda densa (DWDM)?

Permite comunicaciones bidireccionales en un filamento de fibra

En la creación de una ACL de IPv6, ¿cuál es el propósito de las entradas de comando final implícitas, permitir icmp any any nd-na y permitir icmp any any nd-ns?

permitir la resolución de direcciones IPv6 a MAC

Un centro de datos ha actualizado recientemente un servidor físico para alojar múltiples sistemas operativos en una sola CPU. El centro de datos ahora puede proporcionar a cada cliente un servidor web separado sin tener que asignar un servidor discreto real para cada cliente. ¿Cuál es la tendencia de red que está implementando el centro de datos en esta situación?

virtualización

¿Cuál es la desventaja de una red con conmutación de paquetes en comparación con una red con conmutación de circuitos?

mayor latencia

¿Qué tecnología crea un mapeo de direcciones IP públicas para radios de túnel remotos en una configuración DMVPN?

NHRP

¿Qué dos tecnologías WAN tienen más probabilidades de ser utilizadas por una empresa que por teletrabajadores o usuarios domésticos? (Escoge dos.)

Frame Relay

MetroE

¿Qué tipo de marca QoS se aplica a las tramas Ethernet?

CoS

¿Qué dos piezas de información deberían incluirse en un diagrama de topología lógica de una red? (Escoge dos.)

tipo de conexión

identificador de interfaz

¿Qué ventaja tiene DSL en comparación con la tecnología de cable?

DSL no es un medio compartido

¿Qué tecnología requiere el uso de PPPoE para proporcionar conexiones PPP a los clientes?

DSL

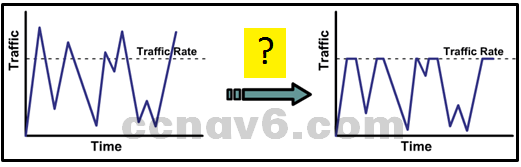

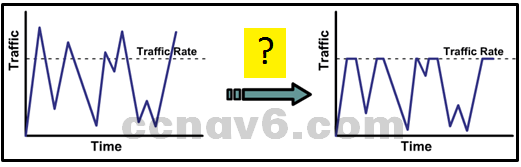

Consulte la exposición. A medida que el tráfico se envía a una interfaz de egreso con el tratamiento de QoS, ¿qué técnica de elusión de la congestión se utiliza?

conformación del tráfico

¿Qué función envía datos simulados a través de la red y mide el rendimiento entre múltiples ubicaciones de red?

IP SLA

¿Cuáles son los dos tipos de proveedores de WAN?

servicio satelital

compañía telefónica

¿Cuál es la función de un límite de confianza QoS?

Un límite de confianza identifica qué dispositivos confían en el marcado en los paquetes que ingresan a una red.

¿Qué tecnología de banda ancha sería la mejor para un usuario que necesita acceso remoto cuando viaja en las montañas y en el mar?

satélite

Conectar oficinas en diferentes lugares usando Internet puede ser económico para una empresa. ¿Cuáles son dos cuestiones importantes de política comercial que deberían abordarse al utilizar Internet con este fin? (Escoge dos.)

privacidad

seguridad

¿Qué circunstancia daría como resultado que una empresa decidiera implementar una WAN corporativa?

cuando sus empleados se distribuyen en muchas sucursales

Un sensor de vibración en una línea de producción automática detecta una condición inusual. El sensor se comunica con un controlador que apaga automáticamente la línea y activa una alarma. ¿Qué tipo de comunicación representa este escenario?

máquina a máquina

¿Cuál es el propósito del protocolo de túnel de encapsulación de enrutamiento genérico?

gestionar el transporte de multidifusión IP y el tráfico multiprotocolo entre sitios remotos

¿Qué enunciado describe mejor una WAN?

Una WAN interconecta LANs a largas distancias

¿Qué pautas generalmente se siguen sobre la ubicación de listas de control de acceso ampliado?

Deben ubicarse lo más cerca posible del origen del tráfico que se negará

¿Qué solución WAN utiliza etiquetas para identificar la ruta en el envío de paquetes a través de una red de proveedores?

MPLS

¿Qué herramienta de solución de problemas usaría un administrador de red para verificar el encabezado de nivel 2 de los marcos que están saliendo de un host en particular?

analizador de protocolo

¿Cuántos canales DS0 se incluyen para producir una línea T1 de 1.544 Mbps?

24

¿Qué enunciado describe una característica de la multiplexación por división de longitud de onda densa (DWDM)?

Se puede usar en comunicaciones de largo alcance, como conexiones entre ISP

Al configurar SNMPv3, ¿cuál es el propósito de crear una ACL?

definir los protocolos que se pueden usar para la autenticación y el cifrado

Qué rango de direcciones IPv4 cubre todas las direcciones IP que coinciden con el filtro de ACL especificado en 172.16.2.0 con la máscara comodín 0.0.1.255?

172.16.2.0 a 172.16.3.255

¿Qué estadísticas de rendimiento de la red deben medirse para verificar el cumplimiento del SLA?

latencia, jitter y pérdida de paquetes

¿Cuál es una desventaja de ATM en comparación con Frame Relay?

menos eficiente

¿Qué componente de la arquitectura ACI traduce las políticas de aplicación en la programación de la red?

el controlador de infraestructura de políticas de aplicaciones

¿Qué servicio de computación en la nube sería mejor para una nueva organización que no puede permitirse los servidores físicos y el equipo de red y debe comprar servicios de red a pedido?

IaaS

¿Qué término describe la función de un conmutador de Cisco en el control de acceso basado en el puerto 802.1X?

autenticador

La política de seguridad de una empresa especifica que el personal del departamento de ventas debe usar una VPN para conectarse a la red corporativa para acceder a los datos de ventas cuando viajan para reunirse con los clientes. ¿Qué componente necesita el personal de ventas para establecer una conexión VPN remota?

Software de cliente VPN

¿Qué se utiliza para rellenar previamente la tabla de adyacencia en dispositivos Cisco que utilizan CEF para procesar paquetes?

la tabla ARP

Una compañía de autobuses interurbanos desea ofrecer conectividad constante a Internet a los usuarios que viajan en los autobuses. ¿Qué dos tipos de infraestructura WAN cumplirían con los requisitos? (Escoge dos.)

infraestructura pública

celular

¿Cuál es la máscara de comodín que está asociada con la red 128.165.216.0/23?

0.0.1.255

Comentarios

Publicar un comentario